破解你的口令

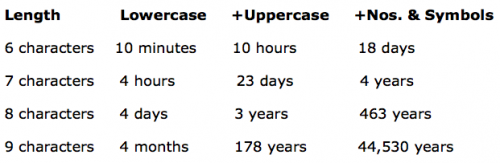

在网上看到一张口令破解的表格,如下所示(第一列是口令长度,第二列是全小写的口令,第三列是有大写字母的口令,第四列是又加上了数字和其它字符的口令)

如果你想知道自己的口令花多少时间可以被破确,你可以访问下面这个网站:(更新2011/3/2晚10点15)

http://howsecureismypassword.net/

这里先说一个这里说的口令破解。一般来说用户的口令都是以MD5编码加密放在数据库里的,MD5是不可逆的,所以,当你拿到你一串被MD5后的字串,你可以使用暴力破解——穷举所有的可能口令的MD5字串,然后和数据库里的对比,比对了你就知道口令了。当然,你一定要清楚,在某些审查很严重的地方,互联网内容提供商不一定会把你的口令以MD5加密,甚至就是明文(Plain Text)保存,所以你还需要小心,关于如何设计你的口令,请参看这篇文章。

从上面这表格我们可以看到,你的口令最好是在8个长度以上,而且一定要有在小写和数字,最好再加上其它字符,这样你的口令被破解的时候最需要463年,这样就比较安全了。当然,如果你的口令使用了一些常用的单词,那就另说了,现在破解口令一般都不会使用暴力破解,都是用一个尝用口令字典表来尝试——比如这篇文章所说的字典表。

但我提醒一下,这张表里中的时间忽略了一个问题,那就是并行,可以使用多台电脑多个进程并行破解口令,这样一来,上表中的时间就可大打折扣了。你只需要愿意花2000美刀,你就能够找到一个地方,1秒种计算7亿个口令,因为MD5,SHA这类的算法性能太好了。所以,你可能需要使用新的算法来加密你的口令,这种算法最好加上时间,也就是在算法的计算时间加长。呵呵,慢也有慢的好处。可能你需要考虑一下bcrypt算法,你可以查看本站的这篇文章。

(转载本站文章请注明作者和出处 宝酷 – sou-ip ,请勿用于任何商业用途)

《破解你的口令》的相关评论

“因为MD5,SHA这类的算法性能太好了”——原来算法性能太好也会有利于破解。

11111,这样的要多少时间能破解呀?

MD5已被中国的科学家破解了,理论上可以很快找到一个碰撞,即不同的字符串,相同的MD5

17 位小写,有 hash,要多久能破解?

@guru 这样做你至少得知道被hash的字符串。

第二段最后最后一句中“甚至就是明白保存”应该是“明文”——plain text。

谁的 保存密码 的模块会这么弱智!?直接把密码做md5保存?

就不会 把 “haitao开发的系统”+”密码” 再做md5保存??

给你三次机会,不通过就冻结,或者密码报废,看你还怎么算~再牛的计算机都没用

这种方法都不是联机的的破解的。在中国,只需要给管理点利益,他一定会把用户表导出来的卖给你的。

8位的混合密码还是比较靠谱的,只可惜现在一个用户的密码在很多个地方都存在,如果从这个地方拿到了用户名密码,那么你的其他地方的东西就危险了

http://howsecureismypassword.net/

这是理论值。一般现在输入密码的时候,可能会随机让你输入验证码。还有连续输入错3次,禁止登录15分钟等等限制。

我的密码太弱了,但现在已经不想改了,因为各种地方都用同一个密码,改了不便于记忆

很高兴看到破解我的密码需要 About 23 quadrillion years

@guru

王小云。山东大学教授。

现在的论坛应该都是密码加salt再md5的吧,不会直接就把密码的md5存在数据库里

20个0 需要About 12 thousand years。。。

@guru

密码存储用的是pre-image resistance的性质,所以MD5这个应用还是安全的……

你如何知道我的密码由什么组成,有多少位。知道这些跟告诉你密码有什么区别?

md5+salt是没法破解的,王小云的破解是能找到md5后一致的值,不一定原文一致。且需要大量计算。

@yea

现在几乎没有哪个网站能够暴力破解了,至少有验证码防范

@宝酷

一般来说,密码也分级别滴~~普通网站注册,就一个随手写的密码

重要的网站,比如常用的EMAIL网站,就另外一个密码

涉及到银行和钱的,再高级些

It would take a desktop PC

About 169 days

to hack your password

我的密码已经强大到地球毁灭也算不出来了

太危险了,要改密码去。